Microsegmentación: redes pequeñas, pero gran seguridad

La segmentación de redes locales es un área temática de seguridad de la que se habla demasiado poco. La microsegmentación puede percibirse como técnicamente demasiado difícil de implementar. Por otro lado, cuando los servicios se trasladan a la nube, puede percibirse que la organización ya no necesita más que una conexión a internet, entonces ¿por […]

Video tutorial de Microsoft 365 – parte 5. – Violaciones de datos de Microsoft 365

Durante el otoño de 2025, Above IT continuará publicando videos tutoriales de Microsoft 365. En la quinta parte de la serie de videos tutoriales, el ‘consigliere’ de Above IT, Lauri Haveri, repasa la seguridad y las violaciones de datos en el entorno de Microsoft 365, sobre las que el centro de ciberseguridad también ha advertido […]

Video tutorial de Microsoft 365 – parte 4. – Asegurando los entornos de Microsoft 365

Durante el otoño de 2025, Above IT continuará publicando videos tutoriales de Microsoft 365. En la cuarta parte de la serie de videos tutoriales, el ‘consigliere’ de Above IT, Lauri Haveri, repasa cómo asegurar la continuidad del entorno de Microsoft 365. Seguiremos publicando videos tutoriales similares mensualmente en el futuro, ¡para el deleite de su […]

Vectores y superficie de ataque

La ciberseguridad es hoy más importante que nunca, y uno de los conceptos más fundamentales en este contexto son los vectores y la superficie de ataque. Pero, ¿qué significan realmente estos términos y por qué es esencial que todas las organizaciones los comprendan? Matias Haapaniemi explica estos fundamentos en su blog. Vectores y superficie de […]

Vídeo tutorial de Microsoft 365 – parte 3. – Endurecimiento de entornos Microsoft 365

Durante la primavera de 2025, Above IT publicará una serie de varios vídeos tutoriales sobre tecnologías Microsoft 365. En la tercera parte de la serie de vídeos tutoriales, el ‘consigliere’ de Above IT, Lauri Haveri, repasa los endurecimietos básicos del entorno Microsoft 365, que incluso la agencia de ciberseguridad recomienda revisar. Seguiremos publicando vídeos tutoriales […]

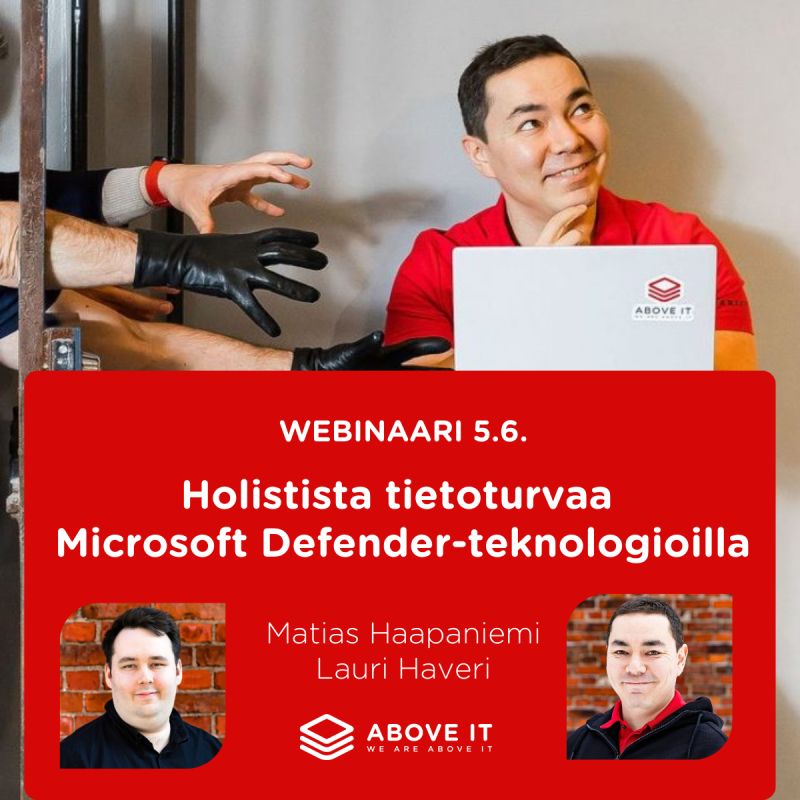

Grabación: Webinar de Seguridad Holística

Organizamos el 5.6.2025 un webinar sobre tecnologías Microsoft 365 Defender y seguridad holística como tema. El tema reunió a una buena cantidad de oyentes. ¿Se perdió el webinar? No se preocupe, está precisamente en la página correcta. Continúe leyendo. ¿Tecnologías Defender para seguridad holística? ¿Sabía que Microsoft, con sus tecnologías Defender, ha sido durante varios […]

Microsoft Entra Suite: Desafíos de implementación

En mi blog anterior, expliqué brevemente las posibilidades de Microsoft Entra ID Governance y el ciclo de vida de las identidades: Microsoft Entra Suite y el ciclo de vida de la información del usuario. Esta vez, me vinieron a la mente los desafíos que las organizaciones pueden enfrentar al implementar el servicio. La integración de […]

Vídeo educativo de Microsoft 365 – parte 2. – Defender for Cloud Apps

Durante la primavera de 2025, Above IT publicará una serie de vídeos educativos sobre las tecnologías de Microsoft 365. En la segunda parte de la serie de vídeos educativos, el ‘consigliere’ de Above IT, Lauri Haveri, repasa la tecnología Defender for Cloud Apps: un servicio de intermediario en la nube habilitado por el entorno Microsoft […]

Grabación: Webinar Mejor protección de datos

Organizamos el 15.5.2025 un webinar sobre las tecnologías Microsoft 365 Purview y mejor protección de datos como tema. El tema reunió a una buena cantidad de oyentes. ¿Se perdió el webinar? No se preocupe, está precisamente en la página correcta. Continúe leyendo. ¿Tecnologías Purview para una mejor protección de datos? ¿Sabía que la mayoría de […]

Implementación segura de aplicaciones web

Microsoft Entra Application Proxy, o familiarmente App Proxy, publica de forma segura aplicaciones basadas en navegador desde el entorno local. La publicación de servicios en la red pública siempre conlleva riesgos, por lo que la publicación de servicios a través de una Red Privada Virtual (VPN) se ha convertido en una práctica establecida. ¿Sabía que […]